Protección sin concesiones frente a las amenazas

Privacidad y Seguridad

por Diseño

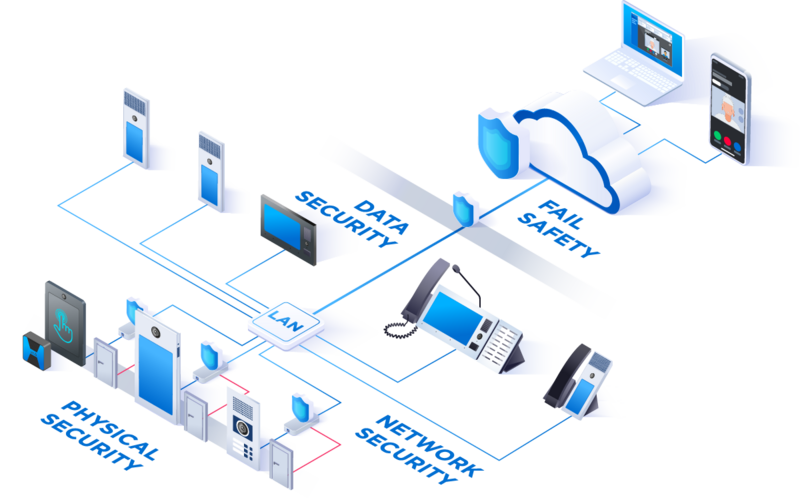

Symphony CloudLa seguridad es ante todo una cuestión de confianza. En Commend, la ciberseguridad como competencia básica siempre ha tenido una prioridad muy alta. Desde la idea inicial del producto hasta la implementación y el soporte operativo, la privacidad y la seguridad desde el diseño (PSBD) es el objetivo y la promesa inflexible a nuestros clientes con respecto a la cual deben medirse las características y funciones del producto.

Seguridad de los Datos

Los sistemas de Commend utilizan el cifrado estándar del sector de voz, vídeo y datos para proteger contra el acceso ilegal. Commend también ha implementado un Sistema de Gestión de Seguridad de la Información (SGSI) que cumple con la norma ISO/IEC 27001:2013 para mantener seguros todos los datos corporativos, así como la información de clientes y proveedores.

- Comunicación cifrada y autenticada

- SIP sobre TLS v1.2 con suites de cifrado seguras (> 128 bits)

- SRTP para cifrado de datos de voz a prueba de escuchas

- Certificados de cliente X.509 para autenticación y cifrado

- Cifrado de transporte TLS para los protocolos HTTPS, SIPS y MQTTS para proteger la interfaz web, las API y el vídeo

Seguridad contra Fallos – ¿Qué ocurre si...?

En caso de fallo temporal de la conexión a la nube, los puestos de interfonía utilizan el modo Symphony Mesh para establecer llamadas entre pares. Aparte, por supuesto, de los servicios en la nube como Mobile y Web Client, la comunicación entre los puestos de interfonía sigue funcionando.

Descubra cómo garantizamos la alta disponibilidad de Symphony Cloud Services.

Seguridad Física

Los dispositivos físicos de Symphony -en concreto, sus puestos de interfonía- son, por supuesto, el vector de ataque más visible que necesita un refuerzo de seguridad. Aquí entran en juego varios mecanismos de defensa, entre ellos:

- Dispositivos robustos y versiones de productos antivandálicos con altas clasificaciones IK e IP

- Detección de manipulaciones mediante contactos electromecánicos para responder a intentos de manipulación

- Protección contra USB y depuración de puertos

- Protección del abrepuertas y de la red IP con el IP-Secure Connector

Modelización de las Amenazas

Los ciberataques presentan una asombrosa variedad de estrategias y niveles de sofisticación. Para hacer frente a este reto, el desarrollo de la seguridad de Symphony se basa en el enfoque STRIDE. Esto permite a los desarrolladores estudiar las vulnerabilidades potenciales y simular varios escenarios de ataque (por ejemplo, suplantación de cliente/servidor, ataques de denegación de servicio (DoS), elevación de privilegios mediante inyección de código, etc.). A partir de los resultados, pueden aplicar contramedidas con respecto a objetivos de seguridad específicos.